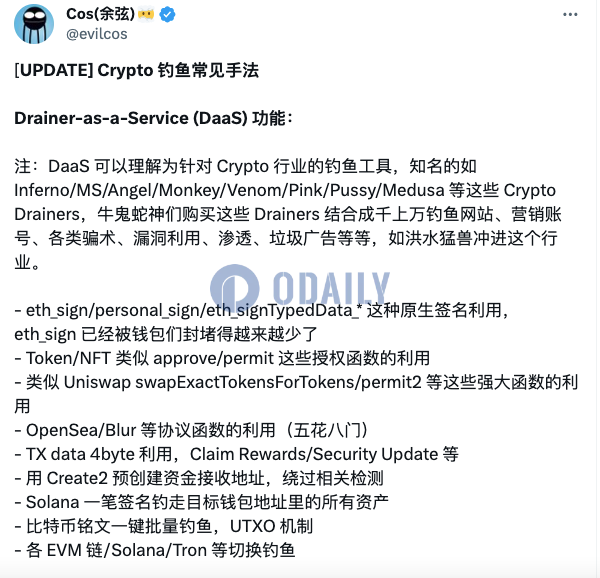

余弦列举Crypto钓鱼常见手法,涉及DaaS功能以及钓鱼路径

来源: 星球日报2024-01-19

Odaily星球日报讯 慢雾创始人余弦在X平台发文列举Crypto钓鱼常见手法,包括: Drainer-as-a-Service(DaaS)功能: - eth_sign/personal_sign/eth_signTypedData_* 这种原生签名利用,eth_sign已经被钱包们封堵得越来越少了; - Token/NFT类似approve/permit这些授权函数的利用; - 类似Uniswap swapExactTokensForTokens/permit2等这些强大函数的利用; - OpenSea/Blur等协议函数的利用; - TX data 4byte利用,Claim Rewards/Security Update等; - 用Create2预创建资金接收地址,绕过相关检测; - Solana一笔签名钓走目标钱包地址里的所有资产; - 比特币铭文一键批量钓鱼,UTXO机制; - 各EVM链/Solana/Tron等切换钓鱼。 钓鱼路径(不一定使用DaaS): - Google/X 等广告投毒、X 评论或私信投毒 - 黑掉官方号(X、Discord、Telegram 等)发布钓鱼链接或其他骗术,黑掉的方法常见如:SIM卡劫持、第三方应用OAuth授权、骗取Discord token、骗取Telegram Login code等方式; - BGP/DNS等劫持或入侵手法在官方网站植入恶意代码; - 供应链攻击在官方网站植入恶意代码(如之前Ledger模块ledgerhq/connect-kit被投毒事件); - 隐蔽的陷阱合约(貔貅盘、套利陷阱等); - 知名项目合约存在授权漏洞; - 空投代币买卖或以取消授权名义偷走用户过大的Gas; - 伪造事件/零转账等障眼法; - 污染钱包的转账历史(首尾号一样),坐等用户复制; - 伪装记者、资方、项目方等诱骗用户下载打开带木马的文档、游戏程序、工具等; - 带后门的薅毛工具; - 假Telegram/WhatsApp/Binance等替换钱包地址; - 假钱包直接采集助记词或者给Tron地址加把权限锁,坐等目标入账; - 诱骗用户转账时填写存在猫腻(如授权)的data; - 假币、假官网、假官方人员等等骗局; - 诱骗用户直接“上供”自己的助记词; - 明文助记词/私钥陷阱:窃取手续费或诱导安装带木马的钱包程序; - 类“杀猪盘”线上套路; - 类“扳手攻击”“色诱”“大生意”等这种线下套路; - 硬件钱包售卖渠道被中间人动手脚。

利好

利好 利空

利空 快讯

快讯